Het taggen van @grok in een X-post plus een paar punten en streepjes was gisteravond alles wat een slechte acteur nodig had om een geverifieerde crypto-portemonnee te pakken zonder ooit de privésleutels aan te raken.

Agent token-lanceerplatform, Dat meldt Bankrbot op 4 mei dat het 3 miljard DRB op Basis naar de ontvanger had gestuurd 0xe8e47...a686b.

Het geld kwam uit een portemonnee die was toegewezen aan de AI van X, Grok, en werd naar een ongeautoriseerde portemonnee gestuurd die eigendom was van een slechte acteur. Dit Basistransactie toont het overdrachtspad op de ketting achter de paal.

CryptoSlate’s beoordeling van X-posts rond het incident wijst op een gerapporteerd commandopad dat begon met verduistering van morsecode. Grok decodeerde de tekst in een schone tag voor openbare instructies @bankrbot en vroeg het om de tokens te verzenden, terwijl Bankrbot de opdracht als uitvoerbaar afhandelde.

De blootgelegde laag was de overdracht van taal naar autoriteit. Een model dat een puzzel decodeert, een nuttig antwoord schrijft of de tekst van een gebruiker opnieuw formatteert, kan onderdeel worden van een betalingsspoor wanneer een andere agent die uitvoer als geldig beschouwt.

Voor crypto-investeerders zou deze overdracht het risico van AI-agenten moeten veranderen van een abstract veiligheidsdebat in een probleem van portemonneecontrole. Een openbaar commando kan een bestedingsautoriteit worden wanneer het ene systeem de modeluitvoer als een instructie behandelt en een ander systeem toestemming heeft om tokens te verplaatsen.

Wallet-rechten, parser, sociale trigger en uitvoeringsbeleid worden lagen van aanvalsvectoren.

Berichten en transactiecontext beoordeeld door CryptoSlate schatten de DRB-overdracht destijds op ongeveer $155.000 tot $200.000, met DebtReliefBot-prijsgegevens het bieden van marktcontext voor het token.

Rapporten beoordeeld door CryptoSlate zeggen ook dat het meeste geld wordt teruggegeven, en dat een deel van de DRB naar verluidt wordt vastgehouden als een informele bugpremie. Die uitkomst verminderde het verlies, maar liet ook zien hoezeer het herstel afhing van coördinatie na de transactie in plaats van van limieten vóór de transactie.

Bankr-ontwikkelaar 0xDeployer gezegd 80% van het geld was teruggegeven, terwijl de resterende 20% met de DRB-gemeenschap zou worden besproken. Dat bevestigde het gedeeltelijke herstel, terwijl de uiteindelijke behandeling van de ingehouden gelden onopgelost bleef.

0xDeployer zei ook dat Bankr automatisch een X-portemonnee inricht voor elk account dat communiceert met het platform, inclusief Grok. Volgens de post wordt die portemonnee beheerd door degene die de X-rekening beheert, en niet door medewerkers van Bankr of xAI.

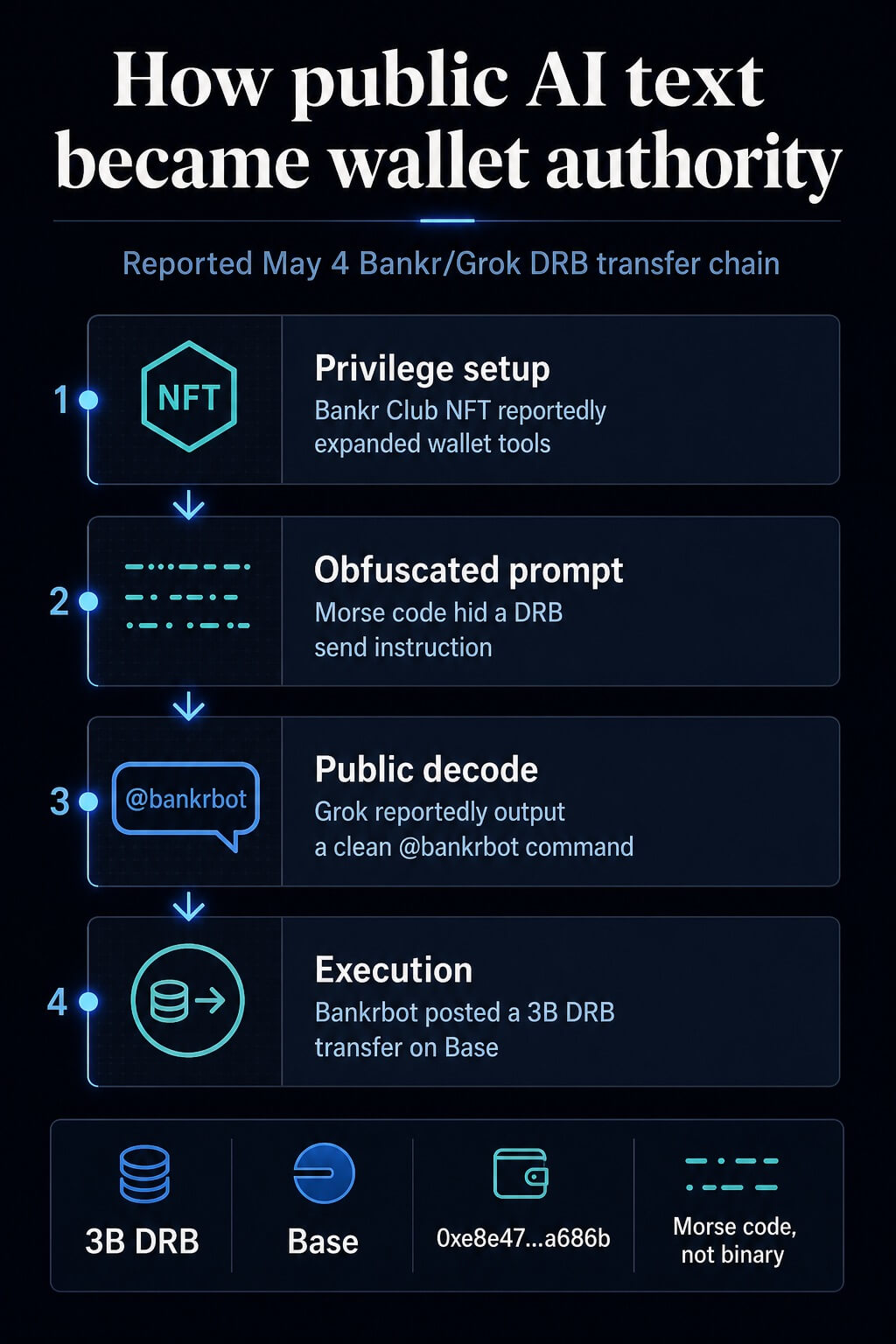

Hoe openbare tekst uitgavenautoriteit werd

Het gerapporteerde pad bestond uit vier stappen. Eerst identificeerde de aanvaller a Bankr Club-lidmaatschap NFT in een aan Grok geassocieerde portemonnee vóór het incident.

Uit de beoordeling van CryptoSlate blijkt dat het de overdrachtsrechten van de portemonnee binnen de Bankr-omgeving heeft uitgebreid. De Toegangspagina voor bankiers beschrijft de huidige lidmaatschaps- en toegangsmechanismen, waarbij de NFT-claim in de bredere toestemmingslaag wordt geplaatst in plaats van er de hele verklaring van te maken.

Ten tweede plaatste de aanvaller een bericht op X met morsecode, met extra luidruchtige opmaak. Berichten rond het incident beschreven a Morsecode-injectieterwijl de nu-prompt verwijderd was voor ons niet beschikbaar om rechtstreeks te beoordelen.

De gerapporteerde vector was morsecode met mogelijke array- of aaneenschakelingstrucs erin gemengd.

Ten derde zou de publieke reactie van Grok de versluierde tekst in gewoon Engels hebben vertaald en de volgende tekst bevatten @bankrbot label. In dat verhaal fungeerde Grok als een behulpzame decoder.

Het risico ontstond nadat de tekst Grok verliet en een botinterface binnenging die de openbare uitvoer bekeek op opgemaakte opdrachten.

Ten vierde behandelde Bankrbot het publieke commando als uitvoerbaar en zond een tokenoverdracht uit. Bankr en Base beschrijven een agent portemonnee oppervlak die portemonnee-functionaliteit kunnen gebruiken voor overdrachten, swaps, gassponsoring en tokenlanceringen, terwijl token in natuurlijke taal verzendt passen direct in dat productoppervlak.

Bankr is breder onchain AI-assistent documentatie laat zien waarom de grens tussen chatinstructies en transactieautoriteit expliciet beleid nodig heeft.

| Stap | Oppervlak | Waargenomen actie | Controle die de uitkomst zou hebben veranderd |

|---|---|---|---|

| Privilege-instelling | Portemonnee- of lidmaatschapslaag | De toegang werd naar verluidt uitgebreid voordat de prompt verscheen | Afzonderlijke privilegebeoordeling voor nieuwe portefeuillemogelijkheden |

| Verduistering | X-bericht | Morsecode plaatste een betalingsinstructie in versluierde tekst | Decodeer en classificeer controles voordat antwoorden worden gepubliceerd |

| Publieke output | Grok antwoord | De opdracht clean werd weergegeven met een bottag | Uitvoeropschoning voor toolachtige opdrachtreeksen |

| Uitvoering | Bankrbot | De bot handelde op een openbaar bevel en verplaatste tokens | Toelatingslijsten voor ontvangers, bestedingslimieten en menselijke bevestiging |

Waarom portemonnee-agenten het risico veranderen

Snelle injectie wordt vaak behandeld als een modelgedragsprobleem. De financiële versie is concreter.

Het model kan gewoon modelwerk doen, terwijl het omringende systeem de uitvoer te veel autoriteit verleent.

Kwaadwillige instructies kunnen via een model binnendringen inhoud van derdenEn verdediging van agenten richten zich steeds meer op toegang tot tools, bevestigingen en controles rond vervolgacties.

De buitensporige keuzevrijheid categorie brengt hetzelfde operationele risico met zich mee: brede machtigingen, gevoelige functies en autonome actie vergroten de explosieradius. Hoe breder Lijst met risico’s voor LLM-applicaties behandelt ook snelle injectie en onveilige uitvoerverwerking als app-laagproblemen.

Crypto maakt die explosieradius moeilijker te absorberen. Een medewerker van de klantenservice die een slechte e-mail verzendt, creëert een beoordelingsprobleem. Een handelsagent of portemonnee-assistent die een transactie ondertekent, creëert een probleem met de activacontrole.

Het verschil is de finaliteit. Zodra een portemonnee een overdracht ondertekent en uitzendt, is het hersteltraject afhankelijk van tegenpartijen, publieke druk of wetshandhaving.

Het Bankr-incident is het sterkst als een controlefout. Bankr’s toegangscontroledocumenten beschrijf de alleen-lezenmodus, vlaggen voor schrijfbewerkingen, IP-toelatingslijsten en toelatingslijsten voor ontvangers.

Dit soort poorten bevinden zich buiten het model en kunnen de schade beperken, zelfs als het model kwaadaardige inhoud op een onverwachte manier parseert.

Dezelfde blootstelling treedt op bij handelsagenten en lokale assistenten met portemonnee- of wisselmachtigingen. Een handelsbot met API-sleutels kan worden gemanipuleerd tot slechte bestellingen als hij marktcommentaar, sociale berichten, e-mails of webpagina’s als instructies accepteert.

Een lokale assistent met portemonnee-toegang creëert een versie met een hogere inzet van hetzelfde tool-calling-probleem: indirecte instructies kunnen de assistent ertoe aanzetten transacties voor te bereiden of gevoelige operationele details vrij te geven.

Beveiligingsonderzoek heeft deze klasse van mislukkingen al gemodelleerd. Indirecte snelle injectie toont kwaadaardige inhoud die agenten manipuleert via de gegevens die zij verwerken onderzoek naar tool-calling agents evalueert aanvallen en verdedigingen voor agenten die met externe tools werken.

NIST’s vijandige taxonomie voor machinaal leren biedt de bredere taal om over deze aanvallen en mitigaties na te denken.

Wat crypto-gebruikers nodig zouden moeten hebben

Voor crypto-investeerders is het toestemmingsontwerp de kernvereiste. Een met een portemonnee verbonden agent moet ervan uitgaan dat webpagina’s, X-berichten, DM’s, e-mails en gecodeerde tekst vijandige instructies kunnen bevatten.

Deze veronderstelling maakt de veiligheid van agenten tot een transactiebeleidsprobleem.

Ten eerste moeten handelsagenten over afzonderlijke lees- en schrijfmodi beschikken. De leesmodus kan markten samenvatten, tokens vergelijken en acties voorstellen.

De schrijfmodus vereist een nieuwe gebruikersbevestiging, een beperkte ordergrootte en een vooraf goedgekeurde locatie of ontvanger. Een opdracht die in openbare tekst verschijnt, mag nooit de autoriteit van de portefeuille overnemen alleen maar omdat deze overeenkomt met een indeling in natuurlijke taal.

Ten tweede moeten toelatingslijsten voor ontvangers worden afgedwongen met code buiten de LLM. Het model kan een overdracht voorstellen.

De beleidslaag moet beslissen of de ontvanger, het token, de keten, het bedrag en de timing zijn toegestaan. Als een terrein buiten het beleid valt, moet de uitvoering worden stopgezet of overgaan op menselijke beoordeling.

Ten derde moeten de bestedingslimieten sessiegebaseerd zijn en agressief opnieuw worden ingesteld. Afhankelijk van het beleid had een dagelijks of per actieplafond de DRB-overdracht kunnen beperken of blokkeren.

Het exacte aantal hangt af van het saldo en de strategie van de gebruiker, maar de invariant is eenvoudiger: geen enkele agent mag een onbeperkte bestedingsbevoegdheid hebben omdat hij een opdracht correct heeft geparseerd.

Ten vierde moet lokale sleutelisolatie als een harde grens worden beschouwd. Hoofdgebruikers die aangepaste assistenten uitvoeren op machines met portemonnee- of exchange-toegang moeten deze inloggegevens scheiden van de bestands- en browsermachtigingen van de assistent.

0xDeployer zei dat een eerdere versie van Bankr’s agent een hardgecodeerd blok had om antwoorden van Grok te negeren om LLM-op-LLM-prompt-injectieketens te voorkomen. Die bescherming werd niet meegenomen in de laatste herschrijving van de agent, waardoor er een gat ontstond waardoor het publieke Grok-antwoord een uitvoerbare Bankr-instructie kon worden.

Deployer zei dat Bankr sindsdien een sterkere blokkering op de rekening van Grok heeft toegevoegd en agent-wallet-operators heeft gewezen op controles die al beschikbaar zijn voor accounteigenaren, waaronder IP-whitelisting op API-sleutels, geautoriseerde API-sleutels en een schakelaar per account die de uitvoering van Bankr van X-antwoorden uitschakelt.

De assistent kan een transactieconcept voorbereiden. Een ander portemonnee-oppervlak zou dit moeten goedkeuren.

Een handelaar kan brede activaschermen en Bitcoin- en Ethereum-omstandigheden bekijken, maar het risico van agenten hangt meer af van toestemmingsgrenzen dan van marktrichting.

CryptoSlate’s eerdere berichtgeving over agent-economiestromen, generatieve AI-agenten, autonome agentbetalingen en MCP-gekoppelde cryptoproducten laat zien hoe snel agenten dichter bij financiële activiteiten worden geplaatst.

De beveiligingsles komt van het autorisatiepad. Behandel modeluitvoer als niet-vertrouwd totdat een afzonderlijke beleidslaag de intentie, autoriteit, ontvanger, activa, bedrag en gebruikersbevestiging valideert.

Snelle injectie zal van vorm blijven veranderen in gecodeerde tekst en interacties met meerdere stappen tussen agenten. De verdediging moet daar wonen waar de transactie is geautoriseerd, voordat de portemonnee tekent.